Brain Chiper Serang Pusat Data Nasional, Varian Baru Ransomware yang Pernah Lumpuhkan Sistem BSI

Sekedar mengingatkan, Lockbit 3.0 sebelumnya pernah melumpuhkan sistem Bank Syariah Indonesia (BSI) pada Mei 2023 lalu.

Ilustrasi ransomware

PINTOE.CO - Kepala Badan Siber dan Sandi Negara (BSSN) Hinsa Siburian mengungkapkan serangan terhdap Pusat Data Nasional Sementara (PDNS) yang antara lain menyebabkan lumpuhnya layanan imigrasi akibat serangan dari file ransomware jenis Brain Cipher.

"Kami sampaikan bahwa insiden Pusat Data Nasional Sementara ini adalah serangan siber dalam bentuk Brain Cipher Ransomware," kata Hinsa Siburian dalam konferensi pers di kantor Kominfo, Jakarta, Senin, 24 Juni 2024.

Disebutkan, ransomware ini adalah pengembangan terbaru dari ransomware Lockbit 3.0.

"Sampel ransomware selanjutnya akan dilakukan analisis lebih lanjut dengan melibatkan entitas keamanan siber lainnya," kata Hinsa.

Hasil analisis, kata Hinsa, akan dijadikan pelajaran sebagai upaya mitigasi agar insiden serupa tidak terjadi lagi.

Lantas, siapa otak di balik ransomware Brain Cipher ini?

Diketahui, Brain Cipher adalah geng ransomware baru. Mereka mengirim file lewat metode fishing (biasanya berupa tautan link) yang memungkinkan komputer korban mengunduh file jahat secara otomatis. File ini akan mengunci sistem secara otomatis. Umumnya, pelaku akan meminta uang tebusan jika korban ingin sistemnya dipulihkan.

Seperti kata Hinsa, Brain Cipher adalah pengembangan dari ramsomware Lockbit 3.0.

Sekedar mengingatkan, Lockbit 3.0 sebelumnya pernah melumpuhkan sistem Bank Syariah Indonesia (BSI) pada Mei 2023 lalu.

Perusahaan keamanan siber Symantec menyebutkan, Brain Cipher beroperasi dengan sejumlah metoder seperti menyebar link phising, intrusi eksternal dan memanfaatkan orang dalam yang dibayar untuk mendapatkan akses serangan.

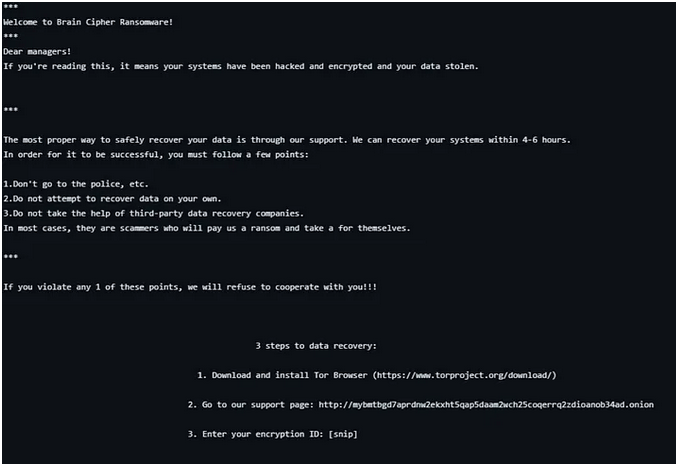

Pesan yang dikirim oleh operator Brain Cipher Ransomware agar korban mengikuti instruksinya

Dalam serangan terhadap Pusat Data Nasional Sementara yang servernya berada di Surabaya ini, Hinsa mengatakan BSSN menemukan adanya upaya penonaktifkan fitur keamanan Windows Defender yang terjadi mulai 17 Juni 2024 pukul 23.15 WIB, sehingga memungkinkan aktivitas malicious dapat berjalan.

Lalu, aktivitas malicious mulai terjadi pada 20 Juni 2024 pukul 00.54 WIB, di antaranya melakukan instalasi file malicious, menghapus filesystem penting, dan menonaktifkan service yang sedang berjalan. File yang berkaitan dengan storage, seperti: VSS, HyperV Volume, VirtualDisk, dan Veaam vPower NFS mulai dinonaktifkan sehingga menyebabkan sistem crash.

“Diketahui tanggal 20 Juni 2024, pukul 00.55 WIB, Windows Defender mengalami Crash dan tidak bisa beroperasi,” jelas Hinsa.

Saat ini, sambung Hinsa, BSSN, Kominfo, Cyber Crime Polri, dan KSO Telkom-Sigma-Lintasarta masih terus berproses mengupayakan investigasi secara menyeluruh pada bukti-bukti forensik yang didapat dengan segala keterbatasan evidence, atau bukti digital dikarenakan kondisi evidence yang terenkripsi akibat serangan ransomware tersebut.

“BSSN Kominfo, Cyber Crime Polri, dan KSO Telkom-Sigma-Lintasarta sampai dengan hari ini masih terus melakukan investigasi secara menyeluruh mengacu pada bukti-bukti forensik yang telah didapat. Dengan segala keterbatasan evidence, atau bukti digital dikarenakan kondisi evidence yang terenkripsi akibat serangan ransomware tersebut,” ungkap Hinsa.

Adapun per hari ini, Senin 24 Juni 2024, sejak pukul 07.00 WIB Layanan Keimigrasian terdampak sudah beroperasi dengan normal. Diantaranya Layanan Visa dan Izin Tinggal, Layanan Tempat Pemeriksaan Imigrasi (TPI), Layanan Paspor, Layanan Visa on Arrival (VOA) on boarding, dan Layanan Manajemen Dokumen Keimigrasian.[]

.jpg)